كيف تحافظ على أجهزة الكميوتر من التجسس والشفرات النصيه الخبيثة؟

أفاد فريق الاستجابة لطوارئ الحاسوب في نظم الرقابة الصناعية لدى إحدى الشركات بتعرّض ثلث الحواسيب المتصلة بالنظم الصناعية لدى الشركات والمنشآت الصناعية لأنشطة تخريبية في النصف الأول من العام 2021، الذي شهد لجوء مجرمي الإنترنت بشكل مكثف إلى أنواع متنوعة من برمجيات التجسّس والشفرات النصية الخبيثة لتنفيذ هجماتهم. ويتوقع الخبراء حدوث تزايد في هذه الأنواع من التهديدات في النصف الثاني من العام لتشكل تحديًا كبيرًا أمام نظم الرقابة الصناعية.

وتنطوي الهجمات التي تُشنّ على الشركات الصناعية على خطورة كبيرة، نظرًا لقدرتها على تعطيل أنظمة الإنتاج، فضلًا عن سرقة البيانات والأموال. وتشير الزيادة في تنوع التهديدات التي تتعرض لها الشبكات والنظم الصناعية إلى نمو اهتمام مجرمي الإنترنت بها، ما يجعل الحاجة إلى حمايتها ملحّة وعاجلة.

وحلل الباحثون أنواعًا مختلفة من البرمجيات الخبيثة المستخدمة أثناء الهجمات الرقمية التي شُنّت على النظم الصناعية، وذلك لمعرفة المزيد حول التغيّرات في مشهد التهديدات المحيطة بنظم الرقابة الصناعية خلال المدة التي شملها التقرير. ووجد الخبراء لاحقًا أن حصّة برمجيات التجسّس والشيفرات النصية الخبيثة المستخدمة في الهجمات على تلك النظم نمَت باستمرار على مدار النصف الأول من العام.

أما برمجيات التجسس بأنواعها: التروجانات (Trojan-Spy malware) والمنافذ الخلفية (backdoors) ومسجلات الضغط على لوحات المفاتيح (keyloggers)، والتي تستخدم في الغالب لسرقة الأموال، فقد ارتفعت بمقدار 0.5 نقطة مئوية، في حين نمت الشيفرات النصية الخبيثة بمقدار 0.6 نقطة مئوية. ويستخدم المخربون مثل هذه الشيفرات على مواقع الويب المختلفة التي تستضيف محتوى مقرصنًا، لإعادة توجيه المستخدمين إلى مواقع تنشر برمجيات تجسس أو برمجيات خبيثة أخرى مصممة لتعدين العملات الرقمية من دون علم المستخدمين.

وقال إفغيني غونشاروف الخبير الأمني إن الشركات الصناعية دائمًا ما تلفِت انتباه مجرمي الإنترنت والجهات التخريبية ذات الدوافع السياسية، مشيرًا إلى أن النصف الأول من العام الجاري شهد نموًا في عدد هجمات التجسس الرقمي وسرقة بيانات الاعتماد، وغيرها. ورجّح أن يكون نجاح هذه الهجمات "العامل الرئيس الذي أدّى إلى حدوث ارتفاع كبير في تهديدات برمجيات الفدية"، مؤكّدًا أنه ما من شيء سيحول دون سعي المجموعات التخريبية إلى الاستفادة من حملات سرقة بيانات اعتماد الدخول هذه".

ويوصي الخبراء باتباع التدابير التالية للحفاظ على سلامة أجهزة الحاسوب المتصلة بنظم الرقابة الصناعية من التهديدات المختلفة:

• الحرص على التحديث المنتظم لأنظمة التشغيل وبرمجيات التطبيقات التي تشكل جزءًا من الشبكة الصناعية للشركة، مع تطبيق التصحيحات الأمنية على المعدات الشبكية بمجرد إتاحتها.

• إجراء تدريب أمني خاص بنظم الرقابة الصناعية لفرق أمن تقنية المعلومات ومهندسي التقنيات التشغيلية، لتحسين القدرة على الاستجابة للتقنيات الخبيثة الجديدة والمتقدمة.

• إجراء عمليات تدقيق أمني منتظمة لشبكات التقنيات التشغيلية، لتحديد المشكلات الأمنية والقضاء عليها.

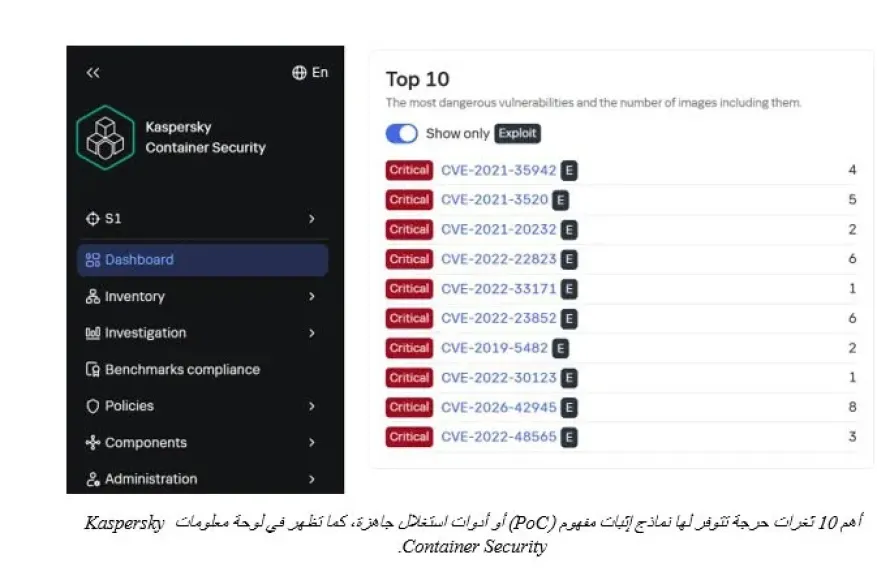

• تزويد الفريق الأمني المسؤول عن حماية نظم الرقابة الصناعية بأحدث المعلومات المتعلقة بالتهديدات الرقمية. وتتيح خدمة ICS Threat Intelligence Reporting Service معرفة متعمقة بالتهديدات الحالية ونواقل الهجمات، إضافة إلى القدرة على تحديد نقاط الضعف في نظم الرقابة الصناعية ونظم التقنيات التشغيلية، وكيفية التخفيف من أثر الهجمات عليها.

• استخدام حلول مراقبة حركة البيانات في شبكات نظم الرقابة الصناعية، وتحليلها، لتأمين حماية أفضل من الهجمات التي يحتمل أن تهدد العمليات التقنية والأصول المؤسسية الرئيسة.

.jpg)