تعرف على طرق الحماية من القرصنة الإلكترونية

لا تقتصر هجمات القرصنة الإلكترونية على الهيئات والمؤسسات الكبيرة فحسب، بل إنها قد تستهدف المستخدم العادي من أجل اختراق أجهزة الكمبيوتر والتجسس على البيانات الشخصية والمعلومات الحساسة.

وهناك العديد من التدابير الوقائية للحماية من مثل هذه الهجمات، مثل ضرورة تحديث نظام التشغيل والبرامج على الأجهزة المكتبية والجوالة بصورة منتظمة لسد الثغرات الأمنية، وتسري هنا القاعدة العامة بأنه ينبغي ألا ينتظر المستخدم فترة طويلة لتثبيت التحديثات.

وتوفر العديد من البرامج والتطبيقات وظيفة التحديث التلقائي، والتي تعتبر من التدابير الوقائية الآمنة والمريحة بالنسبة للمستخدم العادي.

وتعتبر برامج مكافحة الفيروسات الحالية مع تفعيل جدار الحماية المعروف باسم "الجدار الناري" من ضمن إجراءات الأمان الفعالة للتصدي لهجمات القراصنة، وتتوافر مثل هذه البرامج حالياً للهواتف الذكية والحواسب اللوحية.

وغالباً ما تقوم الشركات المنتجة للأجهزة الجوالة بتفعيل عدد قليل من وظائف الأمان، وبالتالي فإنها تكون أكثر عُرضة لهجمات القرصنة الإلكترونية، ولذلك يتعين على المستخدم توفير وسائل الحماية المناسبة للأجهزة الجوالة، التي يتمكن القراصنة من الوصول إليها بسهولة عن طريق شبكات التواصل الاجتماعي على الإنترنت وتطبيقات البريد الإلكتروني.

*كلمة المرور

رغم أن كلمات المرور السهلة والبسيطة تعتبر من المنافذ الشهيرة، التي يستغلها القراصنة لاختراق الحواسب المكتبية والأجهزة الجوالة فلا يزال هناك العديد من المستخدمين يعتمدون على كلمات المرور البسيطة مثل "123456" أو "Start123" أو "Password"، على الرغم من أنها لا توفر أى حماية للخصوصية، حيث يتمكن القراصنة من تخمينها بسهولة.

وأوضح ماتياس جارتنر، من المكتب الاتحادي لأمان تكنولوجيا المعلومات أن كلمة المرور الجيدة لابد أن تشتمل على 12 علامة على الأقل، بحيث تشتمل على أرقام وعلامات خاصة وحروف كبيرة وصغيرة.

وشدد الخبير الألماني على أنه لا يجوز استعمال كلمة المرور نفسها في جميع خدمات الويب وحسابات البريد الإلكتروني، كما أنه من المستحسن أن يتم تغيير كلمة المرور بصورة منتظمة.

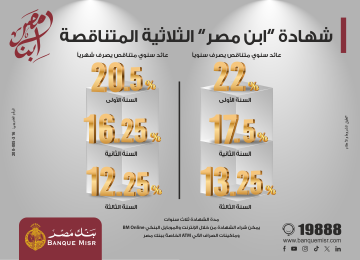

*المعاملات المصرفية

وهناك الكثير من خدمات الويب توفر للمستخدم حالياً وظيفة المصادقة ثنائية العامل، والتي تُصعّب على القراصنة إمكانية اختراق حسابات المستخدمين، وعلى غرار ما يحدث مع الخدمات المصرفية على الإنترنت، فإنه يتم إرسال كود مكون من أرقام إلى الهاتف الجوال الخاص بالمستخدم من أجل إتمام المعاملات المصرفية، ولا يتم إجراء هذه المعاملات بدون إدخال هذه الكود.

وأضاف سباستيان باركنيكي، من معهد أمان الإنترنت في جيلسنكيرشن، قائلاً "تتوافر وظائف مشابهة لدى العديد من شركات الإنترنت مثل جوجل وباي بال ودروب بوكس وفيس بوك".

*وظيفة المصادقة ثنائية العامل

بالإضافة إلى تعزيز مستوى الأمان فإن وظيفة المصادقة ثنائية العامل توفر للمستخدم ميزة تحذيرية، حيث أوضح الخبير الألماني باركنيكي قائلاً "إذا تلقى المستخدم كود المصادقة على هاتفه الجوال، على الرغم من عدم قيامه بمحاولة تسجيل الدخول في حسابه المعني، فإن ذلك يعني على الفور أن هناك محاولة لاختراق الحساب من قبل القراصنة".

*أقصى درجات الأمان والحماية

وبالنسبة للمستخدم، الذي يرغب في أقصى درجات الحماية والتأمين لبياناته الشخصية ومعلوماته الحساسة، تتوافر حالياً بعض الحلول، التي تشترط وجود أداة مادية إلى جانب اسم المستخدم وكلمة المرور، مثل وحدة الذاكرة الفلاشية "يو إس بي".

وأكد جارتنر أن هذه الحلول المعروفة باسم "التوكن" توفر المزيد من الأمان، إلا أنها لا تزال مقتصرة على الخبراء في مجال تكنولوجيا المعلومات.

.jpeg)

.jpg)